Windows░▓╚½Äżæ¶╣▄└ĒŲ„

░l▒ĒĢrķgŻ║2023-04-20 üĒį┤Ż║├„▌xšŠš¹└ĒŽÓĻP▄ø╝■ŽÓĻP╬─š┬╚╦ÜŌŻ║

[š¬ę¬]├▄┤a╩Ūėŗ╦ŃÖC░▓╚½Ą─╗∙▒Šį¬╦žŻ¼ Ą½čąŠ┐╚╦åT░l¼F╦¹éāŠĒ╚ļ┴╦┤¾┴┐Ą─░▓╚½┬®Č┤ĪŻ ╚╗Č°Ż¼ ─ŃųĄĄ├┴╦ĮŌWindows╩Ū╚ń║╬═©▀^░▓╚½Äżæ¶╣▄└ĒŲ„╗“SAM╣▄└Ē║═ł╠ąą├▄┤a╩╣ė├Ą─ĪŻ ĪĪĪĪWindows░▓╚½Äż╠¢╣▄└ĒŲ„║═...

├▄┤a╩Ūėŗ╦ŃÖC░▓╚½Ą─╗∙▒Šį¬╦žŻ¼ Ą½čąŠ┐╚╦åT░l¼F╦¹éāŠĒ╚ļ┴╦┤¾┴┐Ą─░▓╚½┬®Č┤ĪŻ ╚╗Č°Ż¼ ─ŃųĄĄ├┴╦ĮŌWindows╩Ū╚ń║╬═©▀^░▓╚½Äżæ¶╣▄└ĒŲ„╗“SAM╣▄└Ē║═ł╠ąą├▄┤a╩╣ė├Ą─ĪŻ

ĪĪĪĪWindows░▓╚½Äż╠¢╣▄└ĒŲ„║═├▄┤a╩«Ęųėąęµė┌╚╬║╬╣▄└ĒŲ¾śIū└├µŻ¼ ▀@└’╩Ū─Ń▓╗ų¬Ą└Ą─╬Õ╝■╩┬Ż║

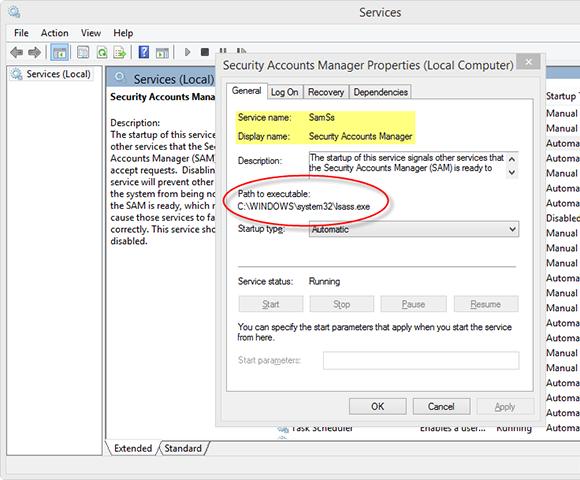

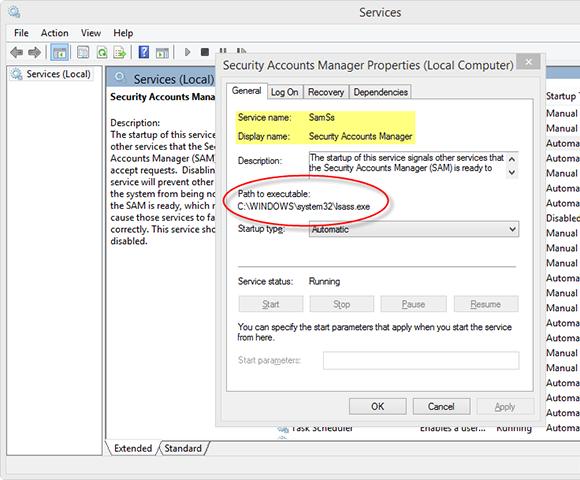

ĪĪĪĪ1. ░▓╚½Äżæ¶╣▄└ĒŲ„ČÓ─ĻüĒę╗ų▒╩Ū╬ó▄ø▓┘ū„ŽĄĮyĄ─║╦ą─▓┐ĘųŻ¼ ¼Fį┌ę▓╩ŪWindows 8.1Ą─ę╗▓┐ĘųĪŻ SAMĄ─╣”─▄╣╠Č©ė┌lsass.exeųąĪŻ lsass.exe╩Ūę╗éĆ╬╗ė┌c:\Windows\system32Ą─WindowsĘ■äšĪŻ

ĪĪĪĪWindows SAM╣▄└Ē▒ŠĄžWindows┘~æ¶├▄┤a▓ó╣▄└ĒĄŪõø▀^│╠ųąĄ─├▄┤a“×ūCĪŻ

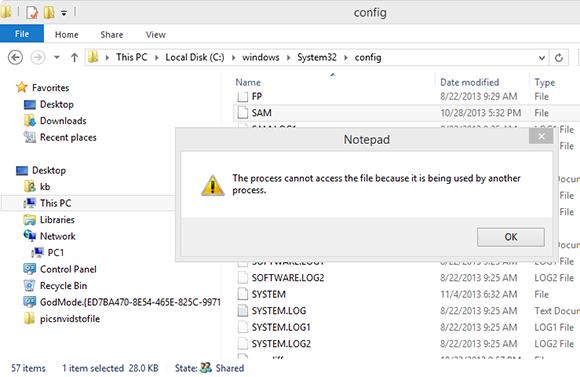

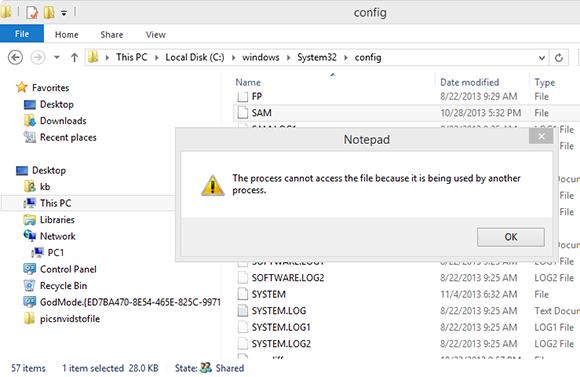

ĪĪĪĪ2. ▒ŠĄž░▓╚½Äżæ¶╣▄└ĒŲ„╬─╝■(╝╝ąg╔ŽüĒšf╩ŪWindowsūóāį▒ĒĄ─ę╗▓┐Ęų)ĘQ×ķSAMŻ¼ ╬╗ė┌c:\windows\system32\config\ĪŻ į┌ė“┐žųŲŲ„╔ŽŻ¼ SAM╬─╝■ŽÓ«öė┌╗Ņäė─┐õøöĄō■Äņ╬─╝■ntds.ditĪŻ

ĪĪĪĪłD1

ĪĪĪĪ3. SAM╬─╝■▒╗µiČ©Ż¼ ▓╗─▄įLå¢╝ė▌dĄ─▓┘ū„ŽĄĮyŻ¼ ╚ńłD1╦∙╩ŠĪŻ

ĪĪĪĪ╚╗Č°Ż¼ ╚ń╣¹ėŗ╦ŃÖC╩ŪÅ─ę╗éĆäėæB╗ųÅ═┤┼▒P╚ńophcrackųąåóäėĄ─Ż¼ įōėŗ╦ŃÖC╩Ū═Ļ╚½┐╔įLå¢Ą─ĪŻ ▀@╩Ū×ķ╩▓├┤ąĶę¬╝ė├▄Ų¾śI╣Pėø▒Š║═┼_╩ĮÖCė▓▒PĄ─ų„ę¬įŁę“ų«ę╗ĪŻ ▒M╣▄╚ń┤╦Ż¼ ╚ń╣¹┤µį┌Ųõ╦¹╚§³cŻ¼ Windows├▄┤a┐╔─▄Ģ■▒®┬ČŻ¼ ╦∙ęį─Ń▓╗─▄═Ļ╚½ę└┘ćė┌╝ė├▄ĪŻ

ĪĪĪĪ4. SAMĄ─éõĘ▌╬─╝■╬╗ė┌c:\windows\system32\repair\ĪŻ ╚ń╣¹├▄┤a▒╗Č©Ų┌Ė³Ė─Ż¼ ▀^Ų┌├▄┤aĢ■░³║¼į┌▀@éĆ╬─╝■ųąŻ¼ Ą½═Ļ╚½┐╔įLå¢ĄŪõøĄĮėŗ╦ŃÖCĄ─╚╬║╬╚╦ĪŻ ų╗ąĶę¬į┌ÖCŲ„╔ŽäōĮ©ę╗éĆÄżæ¶Ż¼ ×ķ─│╚╦╠ß╣®▓╗┴╝ęŌłDĄ─╬┤╩┌ÖÓ(║═▓╗žōž¤╚╬Ą─)įLå¢ĪŻ

ĪĪĪĪłD2

ĪĪĪĪ5. ╩╣ė├ą┬└ŽLAN Manager(LM)╔ó┴ą╗“Ė³░▓╚½Ą─NTLM╔ó┴ąīó├▄┤a┤µā”į┌SAM╬─╝■ųąĪŻ Windows 7╝░ęį║¾░µ▒Š─¼šJ×ķNTLM╔ó┴ąĪŻ ▀@ā╔ĘNŅÉą═Ą─╔ó┴ą┐╔ęį╩╣ė├▒╗▓╩║ń▒Ē(Rainbow Table)ŲŲĮŌĪŻ ▓╩║ń▒Ē╩Ūę╗ĘNŲŲĮŌ╣■ŽŻ╦ŃĘ©Ą─╝╝ągŻ¼ į┌10─ĻŪ░ė╔╚╩┐┬ō░Ņ└Ē╣żīWį║Ą─Philippe Oechslin░l¼FĪŻ OechslinĄ─ophcrack╣żŠ▀║═Elcomsoft System Recovery╩Ūā╔┐Ņų°├¹Ą─╩╣ė├ŅAŽ╚ėŗ╦ŃĄ─├▄┤a╔ó┴ąüĒŲŲĮŌWindows├▄┤aĄ─╣żŠ▀ĪŻ łD2ųą’@╩Š┴╦Elcomsoft System RecoveryųąĄ─┐╔ė├▀xĒŚĪŻ

ĪĪĪĪÅ─SAM╬─╝■ųą╠ß╚ĪWindows├▄┤a╔ó┴ąĄ─┴Ēę╗éĆ║▄║├Ą─╣żŠ▀╩ŪpwdumpĪŻ ūóęŌŻ¼ ▒M╣▄Windows syskey│╠ą“┐╔ęįė├üĒį┌SAM╬─╝■ųąäōĮ©Ė³ČÓĄ─░▓╚½Ż¼ ę╗ą®╣żŠ▀╚ńElcomsoftĄ─Proactive System Password Recovery┐╔ęįŲŲē─▀@ą®┐ž╝■ĪŻ

ĪĪĪĪWindows░▓╚½Äżæ¶╣▄└ĒŲ„║▄╔┘│÷¼Få¢Ņ}ĪŻ ▒ŠĄž┘~æ¶┐╔─▄╩Ūę▓┐╔─▄▓╗╩Ū─ŃĄ─╣▄└ĒĘČ«ĀĪŻ ╚╗Č°Ż¼ ┴╦ĮŌ║╬ĢrĪó║╬Ąž║═╚ń║╬╣żū„Ą─ŽÓĻP╝Ü╣Ø╩ŪųĄĄ├Ą─ĪŻ

ĪĪĪĪĶbė┌╦∙ėą▀@ę╗ŪąŻ¼ ╬ę┐╔ęį┐ŽČ©Ą─šfŻ¼ ų╗ę¬Ė·Windows├▄┤aŽÓĻPĄ─Ż¼ Č╝▓╗╩Ūšµš²░▓╚½Ą─ĪŻ ø]ėą╩▓├┤Ž±īÜ┘FĄ─┘Y«a——ė├æ¶├▄┤a——╚ń┤╦┤Ó╚§Ą─ĪŻ ▒M─Ń╦∙─▄Ż¼ ┤_▒Ż’LļUūŅąĪ╗»ĪŻ

╔Ž├µ╩ŪļŖ─X╔ŽŠW░▓╚½Ą─ę╗ą®╗∙ĄA│ŻūRŻ¼īW┴Ģ┴╦░▓╚½ų¬ūRŻ¼Äū║§┐╔ęįūī─Ń├Ō┘MļŖ─XųąČŠĄ─¤®ö_ĪŻ