XSS╣źō¶įŁ└Ē▒ūČ╦┼c╝░Ę└ĘČĘĮ░Ė

░l▒ĒĢrķgŻ║2023-04-04 üĒį┤Ż║├„▌xšŠš¹└ĒŽÓĻP▄ø╝■ŽÓĻP╬─š┬╚╦ÜŌŻ║

[š¬ę¬]īW┴ĢXSSų«Ū░Ż¼ ╬ęéā║▄ėą▒žę¬ų¬Ą└XSSĄĮĄū╩Ū╩▓├┤¢|╬„ĪŻ Ųõėó╬─├¹╩ŪŻ©Cross Site ScriptingŻ®Ż¼ ęŌ╦╝Š═╩Ū┐ńšŠ─_▒Š╣źō¶Ż¼ ╩Ū║┌┐═│Żė├Ą─╣źō¶╩ųČ╬ų«ę╗Ż¼ ę“×ķ┼cīė»Bśė╩Į▒ĒCSSŻ©Ca...

īW┴ĢXSSų«Ū░Ż¼ ╬ęéā║▄ėą▒žę¬ų¬Ą└XSSĄĮĄū╩Ū╩▓├┤¢|╬„ĪŻ Ųõėó╬─├¹╩ŪŻ©Cross Site ScriptingŻ®Ż¼ ęŌ╦╝Š═╩Ū┐ńšŠ─_▒Š╣źō¶Ż¼ ╩Ū║┌┐═│Żė├Ą─╣źō¶╩ųČ╬ų«ę╗Ż¼ ę“×ķ┼cīė»Bśė╩Į▒ĒCSSŻ©Cascading Style SheetsŻ®═¼├¹Ż¼ ×ķ┴╦▒▄├Ō╗ņŽ²Ż¼ ╣╩īóŲõ├³├¹×ķXSSĪŻ ║├┴╦Ż¼ ¼Fį┌ų¬Ą└┴╦╦³Ą─├¹ūųĄ─ė╔üĒų«║¾Ż¼ ūŅųžę¬Ą─Š═╩Ū╚ź┴╦ĮŌXSSĄ─īŹ¼FįŁ└ĒĪŻ

XSSīŹ¼FįŁ└Ē

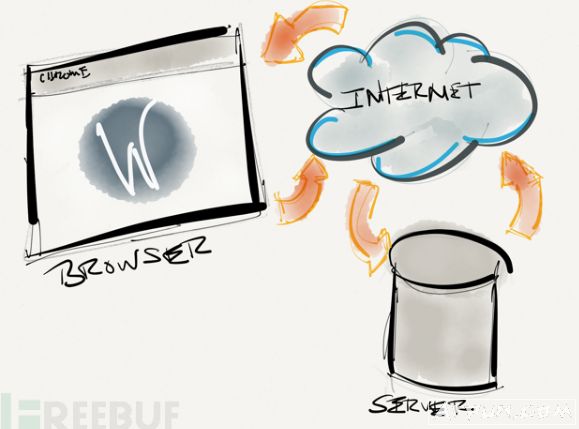

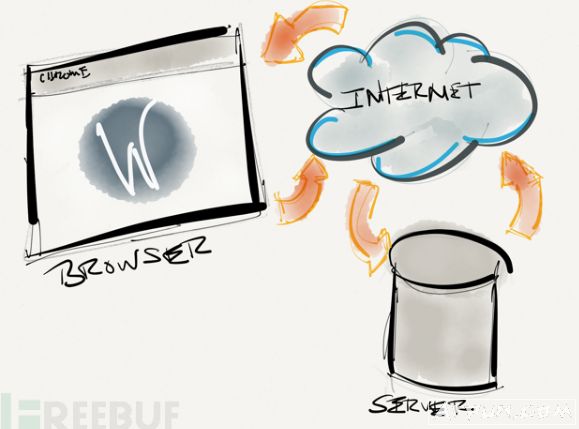

ę“×ķ×gė[Ų„▒Š╔ĒĄ─įOėŗ╚▒Ž▌Ż¼ ×gė[Ų„ų╗žōž¤ĮŌßīł╠ąąhtml+css+javascript┤·┤aŻ¼ ▓ó▓╗Ģ■Öz“×Ųõ░▓╚½ąįĪŻ ╣╩╚ń╣¹─ŃĄ─Ę■äšŲ„ī”ø]ėąī”XSS┬®Č┤£╩éõ░▓╚½Ą─ŅAĘ└┤ļ╩®Ż¼ Č╝Ģ■┤µį┌XSS┬®Č┤ĪŻ Ž┬├µŠ▀¾wųvę╗Ž┬XSSĄ─╣źō¶▀^│╠Ż║

1.ė├æ¶ĄŪĻæwebæ¬ė├│╠ą“╔ŽĄ─ŠWĒōŻ╗.įōŠWĒōęčĮø▒╗╣źō¶š▀└¹ė├Ė„ĘN╩ųČ╬ūó╚ļ┴╦javascriptĄ╚─_▒Š┤·┤aŻ╗

2.Ę■äšŲ„ī”ė├æ¶Ą─×gė[šłŪ¾ū÷│÷Ę┤æ¬Ż¼ ė├涽@╚Ī╣źō¶š▀ūó╚ļ▀^┤·┤aĄ─URLŻ╗

3.╣źō¶š▀Ą─javascript┤·┤aį┌×gė[š▀Ą─×gė[Ų„╔Ž┤“ķ_Ż╗┤╦Ģr┐╔─▄Ģ■░ķļSė├æ¶×gė[Ų„Ž“╣źō¶š▀░l╦═Ģ■įÆ┴Ņ┼ŲŻ¼ ╚╗║¾╣źō¶š▀Į┘│ųė├æ¶Ģ■įÆĄ╚¼FŽ¾Ą─░l╔·ĪŻ

į┌Įėė|┴╦Äū╠ņXSSų«║¾Ż¼ ┤¾ų┬ėąęįŽ┬╠ž³c:

1.XSS╝┤╩Ūwebæ¬ė├│╠ą“╔ŽĄ─ėŗ╦ŃÖC░▓╚½┬®Č┤Ż¼ ę▓╩Ū║┌┐═│Żė├Ą─╣źō¶╩ųČ╬Ż╗ī”ė┌╣źō¶š▀Č°čįŻ¼ ąĶę¬ėą║▄║├Ą─ėŗ╦ŃÖCšZčį╗∙ĄAŻ¼ ╚ńJavaScriptŻ¼ HTML5Ż¼ AjaxŻ¼ Css║═Ųõ╦¹─_▒ŠšZčįĪŻ

2.XSS«a╔·Ą─ų„ę¬įŁę“╩Ūweb×gė[Ų„ī”ė├æ¶Ą─▌ö╚ļ▀^×V▓╗ūŃĪŻ

3.═©▀^īó┤·┤aūó╚ļĄĮŠWĒōŻ¼ ļm╚╗ī”WebĘ■äšŲ„ø]ėąų▒Įėé¹║”Ż¼ Ą½╦³ĮĶų·ŠWĮjé„▓źŻ¼ Ųõ╬Ż║”ūŅĮKĢ■Ę┤üĄĮĘ■äšŲ„ĪŻ

4.XSS┬®Č┤╚ń┤╦Ųš▒ķų„ę¬╩Ūę“×ķweb×gė[Ų„▒Š╔ĒĄ─įOėŗ╩Ū▓╗░▓╚½Ą─Ż¼ ķ_░l╚╦åTį┌Į╗╗ź▀^│╠ųąĄ─įOėŗļAČ╬║÷┬į┴╦XSSĘ└ūoŻ¼ ╝ė╔Ž┤¾▓┐Ęų╚╦▀Ćø]šJūRĄĮXSSĄ─╬Ż║”║═Õeš`Ą─šJ×ķXSSŠ═ų╗Ģ■į┌×gė[Ų„╔ŽÅŚ│÷ę╗éĆ┤░┐┌Č°ęčŻ¼ ╝ė╔Žė|░l┐ńšŠ─_▒ŠĄ─ĘĮ╩Į║åå╬Ūę▒ŖČÓ║═web2.0Ą─┴„ąą║═╔ńĮ╗╣”─▄Ą─čĖ├═░lš╣Ż¼ ĄņČ©┴╦XSS░lš╣Ą─╗∙ĄAĪŻ

5.XSSūŅųžę¬ę▓╩ŪūŅ║╦ą─Ą─╩Ū└¹ė├ūį╝║śŗįņ║├Ą─XSSšZŠõŻ¼ Ų█“_webæ¬ė├│╠ą“╔ŽĄ─▀^×VŲ„Ż¼ īŹ¼F└@▀^Ųõ░▓╚½Öz£yŻ¼ ▀_│╔Ž“ŠWĒōųąūó╚ļjavaScriptĄ╚─_▒Šą┼ŽóĄ──┐Ą─Ż¼ Å─Č°ī¦ų┬XSS┬®Č┤į┌╗ź┬ōŠW╔Žé„▓źĪŻ

6.ę¬╔Ųė┌└¹ė├╣żŠ▀╠ßĖ▀ą¦┬╩Ż¼ ę¬īWĢ■└¹ė├Ė„ĘNŠÄ┤aĘĮ╩Į╠ßĖ▀XSSĄ─╣źō¶ąį║═ļ[▒╬ąįĪŻ └²╚ńŻ¼ unicodeŻ¼ escapesŻ¼ URLŠÄ┤aŻ¼ ╩«┴∙▀MųŲŻ¼ ░╦▀MųŲĄ╚Ż¼ ═¼Ģrī”ė┌╠žČ©ŪķŠ│Ž┬ę▓┐╔ęį└¹ė├─_▒Š╝ė├▄╝╝ągīŹ¼FXSS╣źō¶ĪŻ

7.ėąĢr║“┼õ║ŽCSRF┬®Č┤Ż¼ īóĢ■ė╔ęŌŽļ▓╗ĄĮĄ─ą¦╣¹

═¼ĢrXSS╣źō¶ę▓ėąę╗Ž┬▒ūČ╦

1.XSS╣źō¶¤oī”æ¬▄ø╝■═Ļ│╔ūįäė╗»╣źō¶Ż¼ Ūęėąę╗Č©Äū┬╩▓╗│╔╣”Ż╗

2.╩Ūę╗ĘN▒╗äėĄ─╣źō¶╩ųČ╬Ż¼ ī”websiteėąhttp-onlyŻ¼ crossdomiarĪŻ

Ž┬├µÄūéĆĖ┼─ŅąĶę¬└ĒĮŌ║├

1.shellcode——Ų│§╩Ūęń│÷│╠ą“║═╚õŽx│╠ą“Ą─║╦ą─Ż¼ ūó╚ļ─┐ś╦ŠWĒōųąŻ¼ ╩╣ė├─_▒ŠŠÄīæ║├Ą─┤·┤aŻ╗

2.Exploit——═Ļš¹ŠÄīæ║├Ą─┬®Č┤└¹ė├╣żŠ▀Ż╗

3.POCŻ©Proof of ConceptŻ®——ę╗Č╬ūC├„┬®Č┤┤µį┌Ą─│╠ą“┤·┤aŲ¼Č╬Ż╗

4.payload——ęŌ╦╝×ķėąą¦▌d║╔Ż¼ Ė┼─Ņ“×ūCŻ¼ ╝┤╩Ū┬®Č┤“×ūC─_▒ŠŻ╗╩ŪĮM│╔Poc║═ExpĄ─▒žę¬ĮM│╔▓┐ĘųĪŻ

XSSĄ─ĘųŅÉ

ę╗.│ųŠ├ą═Ą─XSS

╣źō¶ĘĮ░čÉ║ęŌ─_▒Š┤·┤a╣╠╗»į┌Ēō├µųąŻ¼ «öŲõ╦¹ė├æ¶įLå¢ĄĮ┤╦Ēō├µĄ─Ģr║“Ż¼ ×gė[Ų„Ģ■ĮŌ╬÷▓óŪęł╠ąąįō─_▒Š┤·┤aŻ¼ ▀MČ°ī”Ųõ╦¹ė├æ¶▀MąąXSS╣źō¶ĪŻ ūŅĄõą═Ą─└²ūė╩Ū┴¶čį░ÕĪŻ

Č■.ĘŪ│ųŠ├ąįŻ©Ę┤╔õą═Ż®Ą─XSS

╣źō¶ĘĮ═©▀^Ė─īæŠWĒōįLå¢Ą─URLŻ¼ ╩╣ŲõųĖŽ“╣źō¶ĘĮęčĮø£╩éõ║├Ą──_▒Š┤·┤aĪŻ Ąõą═Ą─└²ūė╩ŪŻ¼ ╦č╦„Ö┌ųą▌ö╚ļ─_▒Š┤·┤aĪŻ Ų█“_ė├æ¶ūį╝║╚ź³cō¶µ£Įė▓┼─▄ė|░lXSS┤·┤aĪŻ

╚².DOMą═Ą─XSS

╣źō¶ĘĮ└¹ė├javascriptüĒš╣ķ_╣źō¶Ż¼ ė├涚łŪ¾ę╗éĆė╔╣źō¶ĘĮ╠ß╣®Ą─Įø▀^īŻķTįOėŗĄ─URLŻ¼ ░³└©ŪČ╚ļ╩ĮĄ─javascriptŻ¼ Ę■äšŲ„Ēææ¬ė├涚łŪ¾Ą─Ģr║“▓╗ī”URL▀Mąą╠Ä└ĒŻ¼ «öė├æ¶×gė[▀@éĆŽÓæ¬Ą─Ģr║“Ż¼ ─_▒ŠĄ├ęįė|░lĪŻ

╚ń║╬Ę└ų╣XSS┐ńšŠ─_▒Š╣źō¶Ż║

įŁätŻ║▓╗ŽÓą┼ė├æ¶▌ö╚ļĄ─öĄō■

īóųžę¬Ą─cookieś╦ėø×ķhttp onlyŻ¼ ▀@śėĄ─įÆJavascript ųąĄ─document.cookiešZŠõŠ═▓╗─▄½@╚ĪĄĮcookie┴╦

ų╗į╩įSė├æ¶▌ö╚ļ╬ęéāŲ┌═¹Ą─öĄō■ĪŻ └²╚ńŻ║─Ļ²gĄ─textboxųąŻ¼ ų╗į╩įSė├æ¶▌ö╚ļöĄūųŻ¼ Č°öĄūųų«═ŌĄ─ūųĘ¹Č╝▀^×VĄ¶

ī”öĄō■▀MąąHtml Encode ╠Ä└ĒĪŻ < ▐D╗»×ķ <Īó> ▐D╗»×ķ >Īó& ▐D╗»×ķ &

Īó' ▐D╗»×ķ 'Īó" ▐D╗»×ķ "Īó┐šĖ± ▐D╗»×ķ

1

2

▀^×V╗“ęŲ│²╠ž╩ŌĄ─Htmlś╦║×ĪŻ └²╚ńŻ║<script>Īó<iframe>Īó<

for <Īó> for >Īó" for

▀^×VJavaScript ╩┬╝■Ą─ś╦║×ĪŻ

└²╚ń “onclick=”Īó”onfocus” Ą╚Ą╚

1

2

3

4

║▄ČÓ×gė[Ų„Č╝╝ė╚ļ┴╦░▓╚½ÖCųŲüĒ▀^×VXSS

┴Ē═ŌŻ║

╚ń║╬Ę└ų╣SQLūó╚ļŻ║

ė└▀h▓╗ꬹ┼╚╬ė├æ¶Ą─▌ö╚ļĪŻ ī”ė├æ¶Ą─▌ö╚ļ▀MąąąŻ“ׯ¼ ┐╔ęį═©▀^š²ät▒Ē▀_╩ĮŻ¼ ╗“Ž▐ųŲķLČ╚Ż╗ī”å╬ę²╠¢║═ļp”-“▀Mąą▐DōQĄ╚ĪŻ

ė└▀h▓╗ę¬╩╣ė├äėæBŲ┤čbsqlŻ¼ ┐╔ęį╩╣ė├ģóöĄ╗»Ą─sql╗“š▀ų▒Įė╩╣ė├┤µā”▀^│╠▀MąąöĄō■▓ķįā┤µ╚Ī

ė└▀h▓╗ę¬╩╣ė├╣▄└ĒåTÖÓŽ▐Ą─öĄō■Äņ▀BĮėŻ¼ ×ķ├┐éĆæ¬ė├╩╣ė├å╬¬ÜĄ─ÖÓŽ▐ėąŽ▐Ą─öĄō■Äņ▀BĮė

▓╗ę¬░čÖC├▄ą┼Žóų▒Įė┤µĘ┼Ż¼ ╝ė├▄╗“š▀hashĄ¶├▄┤a║═├¶ĖąĄ─ą┼Žó

æ¬ė├Ą─«É│Żą┼Žóæ¬įōĮo│÷▒M┐╔─▄╔┘Ą─╠ß╩ŠŻ¼ ūŅ║├╩╣ė├ūįČ©┴xĄ─Õeš`ą┼Žóī”įŁ╩╝Õeš`ą┼Žó▀Mąą░³čb

╔Ž├µ╩ŪļŖ─X╔ŽŠW░▓╚½Ą─ę╗ą®╗∙ĄA│ŻūRŻ¼īW┴Ģ┴╦░▓╚½ų¬ūRŻ¼Äū║§┐╔ęįūī─Ń├Ō┘MļŖ─XųąČŠĄ─¤®ö_ĪŻ